A quietude cai de repente.

Segundos antes ainda havia comunicações por rádio, adrenalina a estalar no ar e o som seco de carregadores a encaixar. Agora, ouvem-se apenas respirações abafadas por detrás de máscaras negras de capacete. Uma unidade especial da polícia está apertada num vão de escadas estreito, algures entre paredes de betão rugoso e um regulamento do condomínio amarelado na parede. O chefe de operação levanta a mão e tudo fica suspenso. Do outro lado da porta: um homem, armado, supostamente sozinho. É isso que consta do quadro operacional. Foi assim que os informaram. E, ainda assim, naquele instante, sente-se que algo não bate certo. Um zumbido discreto, um LED a piscar no intercomunicador, uma sombra que não coincide com a planta do prédio. É um momento familiar: quando a intuição sussurra que há mais qualquer coisa por trás. E os primeiros resultados recolhidos a partir de operações deste tipo começam a deixar uma coisa nítida - os autores estão mais refinados, mais digitais e mais friamente planeados do que durante muito tempo se quis admitir.

Autores refinados e expectativas fora de tempo

Nas periferias das cidades, onde armazéns industriais parecem dissolver-se no nada, uma unidade especial ensaia um cenário de intervenção: granada de fumo, porta aberta, compartimento controlado. À primeira vista, parece rotina. No intervalo, os agentes sentam-se em cadeiras de plástico, bebem água de garrafas amachucadas e sacodem o pó dos coletes. Um deles mostra ao colega o telemóvel: conversas anónimas, “lojas” na darknet, imagens de drones obtidas em intervenções reais. De repente, aquele pavilhão parece um cenário de outra era. Os autores de hoje já não aparecem apenas com faca ou pistola - aparecem com Wi‑Fi, impressoras 3D e uma leitura razoável de algoritmos.

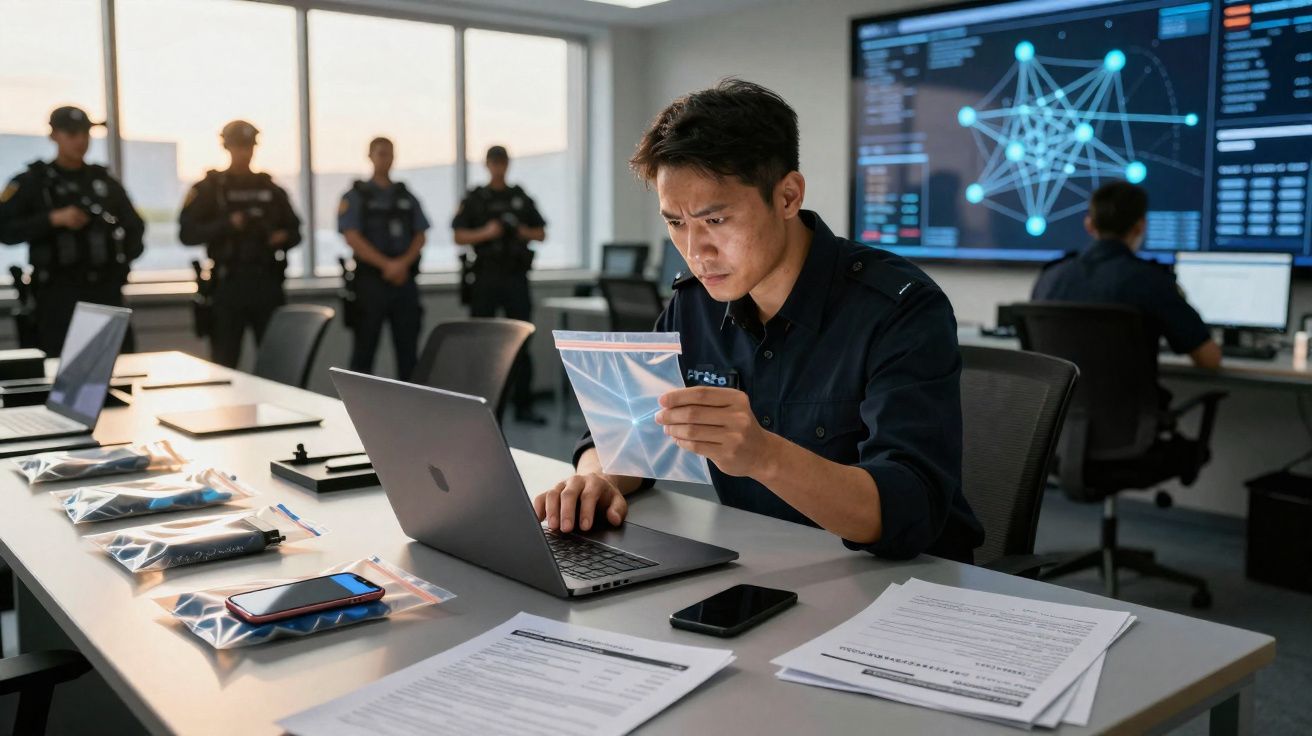

Um caso que circula repetidamente nos relatos internos começou com uma denúncia sobre um alegado traficante de armas num apartamento banal. “É o clássico”, pensaram vários. O que os investigadores não anteciparam foi a forma como o suspeito tinha blindado o espaço: sensores improvisados montados a partir de peças de domótica, câmaras escondidas em detectores de fumo e um sistema de alarme que transmitia em directo para um smartphone encriptado no estrangeiro. Quando a unidade especial forçou a entrada, o suspeito já tinha accionado um “script” que eliminou os dados relevantes. Não houve correria para retirar pen drives - houve uma cadeia de apagamento automática, montada com sangue-frio. A detenção aconteceu, sim. Mas a prova, em formato digital, já estava a arder antes de a primeira bota tocar no corredor.

Mais tarde, estas ocorrências aparecem reduzidas a números secos em relatórios internos. Mas, quando se lê para além das estatísticas, surge um padrão: a imagem do “autor espontâneo” vai perdendo terreno. No seu lugar, aparecem estruturas que lembram pequenas empresas: tarefas distribuídas por equipas, terceirização de etapas arriscadas para estafetas que mal percebem o que transportam, drones baratos usados para reconhecimento do terreno. As primeiras análises de várias unidades especiais da polícia mostram com que frequência os autores planeiam hoje múltiplos pontos de recuo, redes Wi‑Fi falsas e rotinas de emergência pré-programadas. Se formos honestos: quase ninguém imagina quanta tecnologia já cabe numa busca domiciliária aparentemente banal. E, no meio disto, há pessoas reais sob luzes azuis, obrigadas a decidir em segundos se o perigo vem da arma à frente - ou do router atrás.

Como as unidades especiais da polícia reagem (e o que acontece nos bastidores)

Longe das câmaras e de portas fechadas, o treino das unidades especiais mudou de forma visível. Ao lado dos estandes de tiro e das salas de combate corpo a corpo, surgiram espaços que parecem escritórios técnicos: monitores, simuladores de rede, mini-drones, analisadores de Wi‑Fi. Em vez de aprenderem apenas a arrombar portas físicas, os operacionais passam a identificar “portas” virtuais: dispositivos suspeitos, hotspots escondidos, vigilância improvisada em extensões eléctricas. Um formador descreve exercícios em que uma sala parece vazia - até que alguém decide olhar para o tecto e encontra uma microcâmara no conducto de ventilação. A arma principal, muitas vezes, já não é só metal.

Ao mesmo tempo, a pressão aumenta. Muitos agentes escolheram este caminho para intervir com o corpo e com a coragem, não para decorar configurações de rede. O conselho que se ouve por dentro é pragmático: aceitar cedo que o trabalho passou a ser as duas coisas. Quem integra uma unidade especial precisa de condição física, mas também de curiosidade tecnológica. O erro típico aparece quando as equipas tratam “os colegas de informática” como uma chamada de última hora. No terreno, essa fronteira raramente existe. Se à entrada há um engenho explosivo improvisado e, na sala, um sistema de domótica manipulado, não há tempo para discutir competências. É preciso gente capaz de ler ambos os riscos - pelo menos no essencial.

Numa reunião de avaliação operacional, um agente veterano resumiu a sensação num frase que ficou a ecoar:

“Eles têm YouTube, fóruns e tempo. Nós temos stress, enquadramento legal e responsabilidade. Se não formos criativos, ficamos sempre um passo atrás.”

Dessa criatividade, hoje, destacam-se sobretudo três linhas de acção nas unidades especiais:

- Pensamento em rede dentro da equipa - táctico, especialista em tecnologia e negociadora: cada função pesa mais quando os cenários se tornam opacos.

- Cooperação dirigida com peritos externos - de explosivos a informática forense e psicologia, sem orgulho mal colocado.

- Avaliação consistente das operações - não apenas quando algo corre mal, mas também quando “por pouco” correu bem.

Para acompanhar autores refinados, é preciso aceitar que aprender sob luz azul não volta a acabar.

Um desafio adicional: prova digital, cadeia de custódia e tempo real

Há ainda uma camada menos visível, mas decisiva: a batalha pela preservação de prova. Num ambiente onde um toque pode activar rotinas de apagamento, a recolha de dispositivos e a garantia da cadeia de custódia tornaram-se tão urgentes como garantir segurança física. Isso exige protocolos claros (por exemplo, isolamento rápido de comunicações e documentação rigorosa do estado dos equipamentos) e treino regular para não “contaminar” evidência digital em segundos.

Também a gestão do tempo real ganhou peso. Se o suspeito recebe alertas instantâneos de sensores, câmaras e notificações, o factor surpresa encolhe. Por isso, as equipas passaram a integrar com mais frequência medidas de discrição electrónica e reconhecimento prévio do ambiente - não para “fazer cinema”, mas para reduzir o risco de entrar num cenário já activado pelo próprio alvo.

O que fica quando o fumo desaparece

Quando a intervenção termina, quando os capacetes descem e as primeiras cigarrilhas são acesas à porta do local, quase tudo parece banal. Um vão de escadas igual a tantos outros. Uma cozinha onde ficou uma chávena de café a meio. No relatório, escreve-se com frieza que foram apagados dados, detectadas câmaras e neutralizadas armadilhas. Mas por trás dessa linguagem neutra existe uma corrida silenciosa que já está em andamento: autores que aprendem com falhas, refinam métodos, trocam instruções anonimamente em fóruns; e operacionais que, em paralelo, tentam encontrar respostas dentro de limites legais e éticos.

Quem observa de fora estas unidades especiais costuma ver apenas o segundo do “acesso”: a força concentrada, o equipamento negro, o impacto visual. Só que os primeiros resultados de avaliações, formações e operações contam uma história muito mais discreta. Uma história em que autores refinados perceberam há muito como as estruturas oficiais podem reagir devagar. E em que polícias, apesar disso, tentam diariamente não cair no cinismo. Sejamos honestos: quase ninguém lê cada relatório operacional - nem cidadãs, nem decisores políticos, nem redacções. Mas é nesses documentos, sem adorno, que se nota como o equilíbrio entre poder e impotência se vai deslocando no silêncio.

Talvez seja altura de falar de unidades especiais de outra forma. Não apenas como a última lâmina afiada do Estado, mas como um indicador de quão à frente, técnica e tacticamente, alguns autores já estão. E de quão forte tem de ser quem, ainda assim, abre a porta sabendo que do outro lado pode estar algo que não aparece em manual nenhum. Pensar nisto não é procurar sensacionalismo - é tentar perceber que mundo é este e quem o defende, muitas vezes, fora do foco.

| Ponto-chave | Detalhe | Valor para o leitor |

|---|---|---|

| Autores refinados | Uso de domótica, drones e rotinas automáticas de apagamento | Visão realista da ameaça actual para lá dos clichés |

| Adaptação das unidades especiais | Combinação de treino táctico com formação técnica | Compreensão de como a polícia reage a novas estratégias |

| Corrida permanente | Curvas de aprendizagem dos dois lados, com limites legais para a polícia | Enquadramento sobre porque a segurança hoje parece mais complexa e frágil |

FAQ

Pergunta 1: Até que ponto os autores usam mesmo tecnologia nos crimes?

Em muitos casos analisados, surgem smartphones, conversas encriptadas, dispositivos de domótica e drones simples como componentes regulares, mesmo em delitos que parecem “menores”.Pergunta 2: As unidades especiais têm formação técnica suficiente?

A formação tem sido alargada de forma gradual, muitas vezes em cooperação com informática forense e especialistas externos, mas a evolução dos autores mantém pressão constante.Pergunta 3: Porque é que se ouve tão pouco sobre estes casos nos media?

Uma parte significativa destas operações fica fora do espaço público por razões de investigação e para proteger intervenientes e métodos.Pergunta 4: As unidades especiais trabalham com autoridades estrangeiras?

Sim. Em estruturas transfronteiriças e em dimensões cibernéticas existem redes de cooperação que trocam dados, padrões e experiência nos bastidores.Pergunta 5: O que significa isto para cidadãs e cidadãos comuns?

No quotidiano, quase nada muda de forma visível, mas a sensação de segurança depende cada vez mais de a polícia e a justiça conseguirem acompanhar o ritmo tecnológico.

Comentários

Ainda não há comentários. Seja o primeiro!

Deixar um comentário